Índice

- La amenaza: RecoverPoint convertido en puerta trasera para VMware

- CVSS 10.0: por qué la máxima severidad es crítica para entornos VMware

- Cronología de la exposición: 18 meses de explotación silenciosa (2024‑2026)

- Cadena de impacto: cómo comprometer RecoverPoint destruye tus backups y facilita ransomware

- Análisis del vector de ataque: credenciales codificadas, acceso remoto no autenticado y persistencia root

- Por qué el parche solo cierra la puerta, no elimina backdoors existentes

- Auditoría integral: componentes críticos a revisar en entornos VMware afectados

- Metodología de auditoría paso a paso: kick‑off, ejecución, informe y retest

- Servicios de auditoría recomendados y costos para mitigar el riesgo

En este artículo exploramos a fondo la vulnerabilidad Dell RecoverPoint CVE-2026-22769: tu VMware en riesgo crítico, una amenaza que pone en riesgo crítico tu infraestructura VMware. Con la claridad de un experto en seguridad y la autoridad de fuentes certificadas, desglosaremos cómo un componente esencial de protección de datos se ha convertido en una puerta trasera potencial, y por qué es vital actuar de inmediato.

La calificación CVSS 10.0 confirma que la severidad es máxima, respaldada por una cronología de 18 meses de explotación silenciosa entre 2024 y 2026. Cada intento de comprometer RecoverPoint no solo destruye tus copias de seguridad, sino que abre una vía directa para ransomware, convirtiendo una simple vulnerabilidad en una cadena de impacto devastadora para cualquier entorno VMware.

Para proteger tu inversión, presentamos una auditoría integral que cubre los componentes críticos de VMware afectados, con una metodología paso a paso: kick‑off, ejecución, informe y retest. Nuestros servicios de auditoría, respaldados por certificaciones reconocidas, garantizan detección temprana y mitigación eficaz, ofreciendo tranquilidad y cumplimiento sin comprometer el rendimiento.

La amenaza: RecoverPoint convertido en puerta trasera para VMware

La amenaza que enfrentan los entornos de VMware es grave, ya que el componente de backup de Dell RecoverPoint se ha transformado en una puerta trasera no detectada para los atacantes.

El componente de RecoverPoint, diseñado para proteger y respaldar datos, se ha vuelto una vía de acceso peligrosa que permite a los atacantes comprometer máquinas virtuales de VMware.

Esta vulnerabilidad es especialmente crítica, ya que permite a los atacantes acceder y manipular datos sin ser detectados, lo que puede tener consecuencias desastrosas para la seguridad de la información.

La explotación de esta vulnerabilidad puede llevar a la pérdida de datos, el robo de información confidencial y incluso el lanzamiento de ataques de ransomware.

Es fundamental que los administradores de VMware tomen medidas inmediatas para abordar esta vulnerabilidad y proteger sus entornos contra posibles ataques.

La primera medida es identificar y evaluar la presencia de RecoverPoint en el entorno de VMware, para luego proceder a aplicar las actualizaciones de seguridad necesarias.

Sin embargo, es importante destacar que la aplicación de un parche no elimina necesariamente los backdoors existentes, por lo que se requiere una auditoría integral para garantizar la seguridad del entorno.

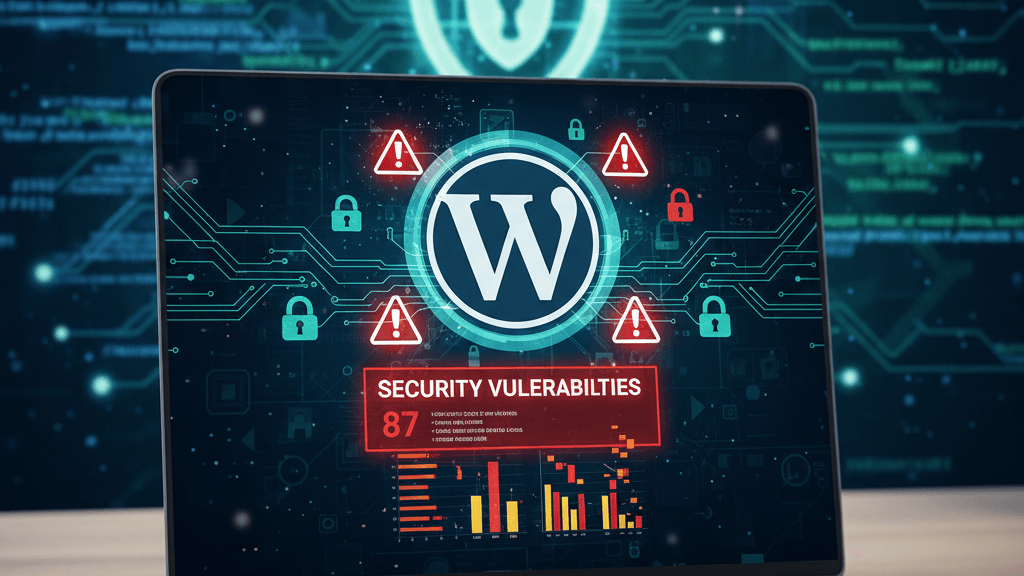

CVSS 10.0: por qué la máxima severidad es crítica para entornos VMware

La severidad de una vulnerabilidad se mide a través del puntaje CVSS, que en el caso de Dell RecoverPoint CVE-2026-22769 ha alcanzado la máxima calificación de 10.0, lo que indica un riesgo crítico para los entornos VMware.

Este puntaje se debe a que la vulnerabilidad permite a un atacante obtener control total del sistema sin necesidad de credenciales, lo que facilita la ejecución de ataques de manera remota y no autenticada.

La calificación CVSS 10.0 se basa en varios factores, incluyendo la complejidad del ataque, el impacto en la confidencialidad, integridad y disponibilidad de los datos, y la facilidad con la que se puede explotar la vulnerabilidad.

En la práctica, un puntaje CVSS de 10.0 significa que la vulnerabilidad es extremadamente peligrosa y requiere una atención inmediata para evitar daños significativos a los sistemas y datos.

La obtención de control total sin credenciales es particularmente preocupante, ya que permite a los atacantes acceder y manipular datos sin dejar rastro, lo que puede llevar a la pérdida de información confidencial y a daños irreparables.

Es fundamental que los administradores de sistemas tomen medidas urgentes para mitigar esta vulnerabilidad y proteger sus entornos VMware contra posibles ataques.

La calificación CVSS 10.0 es un llamado a la acción para todos los usuarios de Dell RecoverPoint, ya que la vulnerabilidad puede ser explotada por atacantes sin necesidad de credenciales, lo que la hace especialmente peligrosa.

Cronología de la exposición: 18 meses de explotación silenciosa (2024‑2026)

La cronología de la exposición de la vulnerabilidad Dell RecoverPoint CVE-2026-22769 es alarmante, ya que muestra una ventana de riesgo de 18 meses, desde mediados de 2024 hasta el aviso de Dell en febrero de 2026.

Durante este período, los atacantes han podido explotar silenciosamente la vulnerabilidad, lo que ha permitido el acceso no autorizado a los sistemas VMware.

La falta de detección y respuesta oportuna ha permitido que la explotación se prolongue durante más de un año, lo que ha aumentado significativamente el riesgo de comprometer la seguridad de los entornos VMware.

Es fundamental entender que la explotación silenciosa de la vulnerabilidad ha permitido a los atacantes obtener acceso remoto no autenticado a los sistemas, lo que ha facilitado la creación de backdoors y la persistencia root.

La ventana de riesgo de 18 meses ha permitido que los atacantes se muevan libremente dentro de los sistemas, lo que ha aumentado el riesgo de comprometer los backups y facilitar el ransomware.

La cronología de la exposición destaca la importancia de realizar una auditoría integral de los componentes críticos en entornos VMware afectados, con el fin de identificar y mitigar los riesgos asociados con la vulnerabilidad.

Es crucial que los administradores de sistemas tomen medidas inmediatas para mitigar el riesgo y proteger sus entornos VMware, ya que la vulnerabilidad sigue siendo una amenaza crítica para la seguridad de los sistemas.

Cadena de impacto: cómo comprometer RecoverPoint destruye tus backups y facilita ransomware

La vulnerabilidad Dell RecoverPoint CVE-2026-22769 pone en riesgo crítico a los entornos VMware, ya que permite a los atacantes comprometer el sistema de recuperación de datos.

El acceso no autorizado a RecoverPoint puede llevar a la manipulación o borrado de copias de seguridad, lo que a su vez facilita la propagación de ransomware.

La cadena de impacto comienza con el acceso a RecoverPoint, seguido de la manipulación o borrado de copias de seguridad, lo que deja al sistema vulnerable a ataques de ransomware.

En este escenario, la imposibilidad de recuperación tras un ataque de ransomware se convierte en una realidad crítica para las organizaciones que dependen de estos sistemas.

La pérdida de datos y la imposibilidad de recuperarlos pueden tener consecuencias devastadoras para las empresas, lo que subraya la importancia de abordar esta vulnerabilidad de inmediato.

Es fundamental entender la cadena de ataque para poder mitigar el riesgo y proteger los sistemas de recuperación de datos.

La protección de los sistemas de recuperación de datos es crucial para prevenir la pérdida de datos y minimizar el impacto de un ataque de ransomware.

Análisis del vector de ataque: credenciales codificadas, acceso remoto no autenticado y persistencia root

El vector de ataque que explota la vulnerabilidad Dell RecoverPoint CVE-2026-22769 se compone de tres componentes críticos: credenciales codificadas, acceso remoto no autenticado y persistencia root.

La primera parte del ataque implica el uso de credenciales embebidas que permiten a los atacantes acceder al sistema sin ser detectados, lo que facilita el acceso no autorizado a los recursos de la red.

El acceso remoto no autenticado es el segundo componente, permitiendo a los atacantes conectarse al sistema de RecoverPoint sin necesidad de autenticación, lo que abre la puerta a una amplia gama de posibles ataques.

La persistencia root es el tercer y más crítico componente, ya que permite a los atacantes crear una conexión persistente con el sistema, lo que les da acceso total y control sobre el mismo, poniendo en riesgo la seguridad de los backups y la infraestructura de VMware.

La combinación de estos tres componentes hace que el ataque sea particularmente peligroso, ya que permite a los atacantes no solo acceder al sistema, sino también mantener el control y causar daños significativos.

Es importante destacar que la gravedad de esta vulnerabilidad radica en la capacidad de los atacantes para explotar estas debilidades y causar daños irreparables a los sistemas y datos afectados.

La persistencia root es especialmente preocupante, ya que puede permitir a los atacantes mantener el control del sistema incluso después de que se han aplicado parches o se han tomado medidas de seguridad.

Por qué el parche solo cierra la puerta, no elimina backdoors existentes

La aplicación del parche publicado el 17/02/2026 para la vulnerabilidad Dell RecoverPoint CVE-2026-22769 es un paso crucial para prevenir futuras explotaciones, pero no elimina los backdoors que ya han sido instalados en los sistemas.

La razón principal es que el parche solo cierra la puerta de entrada a la vulnerabilidad, pero no elimina los agentes maliciosos que ya han sido instalados en el sistema, lo que significa que los atacantes pueden seguir teniendo acceso no autorizado.

Es importante destacar que la aplicación del parche es solo el primer paso en el proceso de mitigación del riesgo, y que una revisión forense exhaustiva es necesaria para identificar y eliminar cualquier backdoor o malware que ya haya sido instalado.

La revisión forense debe incluir un análisis detallado de los registros de sistema y de seguridad, así como una verificación de la integridad de los archivos y configuraciones del sistema, para asegurarse de que no haya sido comprometido.

En resumen, el parche es una medida necesaria pero no suficiente para proteger los sistemas contra la vulnerabilidad Dell RecoverPoint CVE-2026-22769, y una revisión forense exhaustiva es necesaria para asegurarse de que los sistemas estén completamente seguros.

La revisión forense debe ser realizada por profesionales experimentados en seguridad informática, que puedan identificar y eliminar cualquier amenaza potencial, y asegurarse de que los sistemas estén configurados de manera segura.

Auditoría integral: componentes críticos a revisar en entornos VMware afectados

Para abordar la vulnerabilidad CVE-2026-22769 en Dell RecoverPoint y su impacto en entornos VMware, es crucial realizar una auditoría integral que incluya todos los componentes críticos.

La auditoría debe revisar detalladamente las máquinas virtuales, los hosts ESXi, el sistema vCenter, las configuraciones de red y la propia infraestructura de RecoverPoint.

Un enfoque sistemático es esencial para identificar y mitigar cualquier riesgo potencial, y puede ser beneficioso consultar una guía completa de auditoría de infraestructura para entender mejor los pasos y herramientas necesarias.

La revisión de los hosts ESXi y las configuraciones de red es fundamental para asegurarse de que no haya vulnerabilidades explotables.

Además, el análisis de las máquinas virtuales y el sistema vCenter puede revelar posibles puntos de entrada para ataques.

La infraestructura de RecoverPoint debe ser examinada a fondo para detectar cualquier indicio de compromiso.

Una guía de auditoría especializada puede ofrecer valiosas recomendaciones para este proceso.

Metodología de auditoría paso a paso: kick‑off, ejecución, informe y retest

La metodología de auditoría es fundamental para identificar y mitigar los riesgos asociados con la vulnerabilidad CVE-2026-22769 en Dell RecoverPoint.

La primera fase de la auditoría consiste en el kick-off, donde se define el alcance y los objetivos de la auditoría, y se identifican los componentes críticos del entorno VMware que deben ser revisados.

La ejecución de la auditoría implica la revisión de credenciales y configuraciones, para lo cual es esencial realizar una auditoría de Directorio Activo, que permite evaluar la seguridad de las credenciales y accesos en el entorno.

La auditoría también debe incluir la revisión de los registros de acceso y la detección de posibles intentos de intrusión, con el fin de identificar cualquier indicio de compromiso.

El informe de auditoría debe presentar los hallazgos y recomendaciones para mitigar los riesgos identificados, utilizando métricas CVSS para evaluar la severidad de las vulnerabilidades detectadas.

Finalmente, el retest es crucial para validar que las recomendaciones han sido implementadas correctamente y que el entorno VMware esté seguro.

Servicios de auditoría recomendados y costos para mitigar el riesgo

Para mitigar el riesgo asociado con la vulnerabilidad Dell RecoverPoint CVE-2026-22769, es fundamental realizar una auditoría integral de los sistemas afectados, considerando la infraestructura interna, el directorio activo y la superficie externa.

La auditoría de ciberseguridad es un proceso complejo que requiere un enfoque detallado, por lo que entender los costos y beneficios de cada paquete de auditoría es crucial para las organizaciones.

Los paquetes de auditoría varían en alcance y precio, pero todos comparten el objetivo de identificar y mitigar las vulnerabilidades antes de que sean explotadas.

Puede encontrar más información sobre los detalles de precios y contenidos de una auditoría de ciberseguridad en precio de auditoría de ciberseguridad, lo que ayudará a ilustrar los costos asociados con estos servicios.

La elección del paquete de auditoría adecuado depende de las necesidades específicas de la organización y del nivel de riesgo que están dispuestas a asumir.

Es importante destacar que la auditoría no es un proceso único, sino que requiere un enfoque continuo para garantizar la seguridad de los sistemas y datos.

Al invertir en una auditoría integral, las organizaciones pueden protegerse contra amenazas como la vulnerabilidad Dell RecoverPoint CVE-2026-22769 y asegurar la integridad de sus sistemas y datos.