Table of Contents

- ¿Qué es el pentesting en entornos Microsoft 365?

- Metodología OWASP adaptada a Microsoft 365

- Fases del pentest: reconocimiento y enumeración de identidades

- Pruebas específicas en Exchange Online

- Pruebas de seguridad en SharePoint y OneDrive

- Evaluación de Teams y flujos de trabajo colaborativos

- Integración con Azure AD y políticas de acceso condicional

- Cumplimiento y auditoría de ciberseguridad en Microsoft 365

- Ventajas de contratar a nuestra firma para el pentesting en Microsoft 365

En la era del trabajo colaborativo en la nube, el pentesting en entornos Microsoft 365 se ha convertido en una pieza clave para proteger datos críticos y evitar brechas de seguridad. Nuestra guía completa combina la experiencia de auditoría de ciberseguridad con un enfoque práctico, garantizando que tanto administradores como usuarios comprendan los riesgos y las mejores prácticas.

Aplicamos la metodología OWASP adaptada a Microsoft 365, cubriendo reconocimiento, enumeración de identidades y pruebas específicas en Exchange Online, SharePoint, OneDrive y Teams. Cada fase identifica configuraciones débiles y permisos excesivos que pueden ser explotados.

Una auditoría de ciberseguridad regular no solo cumple con normativas, sino que fortalece la confianza de clientes y socios. Confíe en nuestra firma especializada para ejecutar pentesting en entornos Microsoft 365 con resultados verificables.

¿Qué es el pentesting en entornos Microsoft 365?

El pentesting en entornos Microsoft 365 se refiere a la realización de pruebas de penetración en la suite de productividad de Microsoft, con el objetivo de identificar posibles brechas de seguridad y validar la efectividad de los controles de acceso y medidas de protección implementadas.

La prueba de penetración en Microsoft 365 abarca diferentes áreas, como la infraestructura, las identidades y las aplicaciones colaborativas, con el fin de evaluar la seguridad de la plataforma en su conjunto y detectar posibles vulnerabilidades que podrían ser explotadas por ataques maliciosos.

Los objetivos principales del pentesting en entornos Microsoft 365 son identificar las brechas de seguridad, validar los controles de acceso y comprobar la efectividad de las medidas de protección implementadas por Microsoft y por la organización, lo que permite a las empresas tomar medidas proactivas para fortalecer la seguridad de su entorno de trabajo en la nube.

La realización de pruebas de penetración en Microsoft 365 es crucial para garantizar la protección de la información confidencial y prevenir ataques cibernéticos que podrían tener consecuencias devastadoras para la reputación y el funcionamiento de la empresa.

Al llevar a cabo un pentesting en Microsoft 365, las organizaciones pueden evaluar la seguridad de sus aplicaciones y servicios en la nube, como Exchange Online, SharePoint y OneDrive, y identificar áreas de mejora para reducir el riesgo de ataques y violaciones de seguridad.

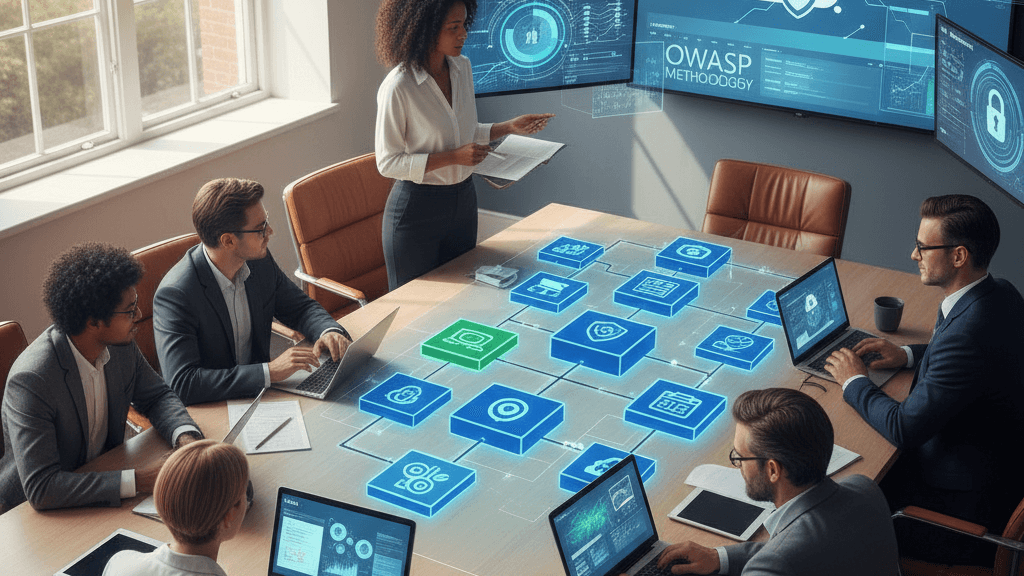

Metodología OWASP adaptada a Microsoft 365

La metodología OWASP es un marco de referencia ampliamente utilizado para el pentesting en aplicaciones web, y puede ser adaptada para evaluar la seguridad de los componentes de Microsoft 365, como Exchange, SharePoint y Teams, mediante la aplicación de sus fases y principios a estos entornos específicos.

La adaptación de la metodología OWASP a Microsoft 365 implica ajustar cada una de sus fases para abordar las particularidades de estos servicios en la nube, desde la enumeración de activos y análisis de vulnerabilidades hasta la explotación y post-explotación, y finalmente, la generación de informes detallados sobre los hallazgos y recomendaciones de mitigación, para lo cual se puede seguir una explicación paso a paso del pentesting en aplicaciones web.

Para entender cómo se aplica la metodología OWASP en este contexto, es útil conocer las fases y metodología OWASP en general, y luego adaptar este conocimiento a los componentes específicos de Microsoft 365, como la seguridad de Exchange Online, las pruebas de seguridad en SharePoint y OneDrive, y la evaluación de la seguridad en Teams y flujos de trabajo colaborativos.

Al aplicar la metodología OWASP de manera adaptada a Microsoft 365, las organizaciones pueden identificar y mitigar vulnerabilidades de seguridad de manera efectiva, protegiendo así sus activos digitales en la nube y garantizando el cumplimiento de las regulaciones de ciberseguridad aplicables.

Fases del pentest: reconocimiento y enumeración de identidades

La fase de reconocimiento en entornos cloud es crucial para cualquier pentest, ya que permite a los pentesters identificar posibles vulnerabilidades y configuraciones inseguras en el sistema, en este caso, Microsoft 365, que puede ser explotado por un atacante, por lo que es importante realizar una auditoría de superficie externa para detectar posibles debilidades.

La enumeración de identidades en Azure AD es un paso fundamental en el reconocimiento, ya que implica mapear usuarios, grupos y roles dentro del sistema, para lo cual se pueden utilizar técnicas como la enumeración de usuarios y roles para identificar cuentas con privilegios excesivos y detectar configuraciones de acceso condicional que puedan ser explotables.

Al realizar la enumeración de identidades, los pentesters pueden identificar posibles vulnerabilidades en la configuración de Azure AD, como permisos excesivos o configuraciones de acceso condicional inseguras, lo que permite tomar medidas correctivas para mitigar estos riesgos y proteger el sistema contra posibles ataques.

La importancia de la enumeración de identidades radica en que permite a los pentesters tener una visión completa del système y sus componentes, lo que facilita la identificación de posibles vulnerabilidades y la realización de pruebas de seguridad más efectivas, para lo cual es fundamental tener conocimientos sobre reconocimiento y enumeración.

La realización de una auditoría de superficie externa puede ayudar a los pentesters a identificar posibles debilidades en el sistema y a tomar medidas correctivas para mitigar estos riesgos, lo que puede incluir la actualización de configuraciones de seguridad y la implementación de controles de acceso más seguros.

Pruebas específicas en Exchange Online

Al realizar pruebas específicas en Exchange Online, es fundamental considerar los vectores de ataque más comunes, como la configuración de conectores, reglas de flujo y delegaciones de buzón, ya que estos pueden ser puntos débiles en la seguridad de la plataforma.

La validación de la protección anti-phishing de Microsoft Defender es un paso crucial en este proceso, ya que permite evaluar la efectividad de las medidas de seguridad implementadas para prevenir ataques de phishing y suplantación de identidad, como el Spear-phishing, que pueden tener consecuencias devastadoras para la seguridad de la información.

Revisar los registros de auditoría es otro paso importante, ya que proporciona información valiosa sobre las actividades que ocurren en el entorno de Exchange Online, lo que puede ayudar a identificar posibles amenazas y vulnerabilidades, y tomar medidas correctivas antes de que se produzcan incidentes de seguridad.

Para realizar estas pruebas de manera efectiva, es recomendable contratar servicios de penetration testing en la nube, que incluyen pruebas específicas para Exchange Online, SharePoint, OneDrive y Teams, y permiten simular ataques en un entorno controlado, lo que ayuda a evaluar la seguridad de la plataforma de manera segura y eficaz.

Simular ataques de suplantación de identidad en un entorno controlado es una forma de evaluar la seguridad de Exchange Online de manera proactiva, lo que puede ayudar a identificar y corregir vulnerabilidades antes de que sean explotadas por atacantes maliciosos, lo que reduce el riesgo de incidentes de seguridad y protege la información confidencial.

Pruebas de seguridad en SharePoint y OneDrive

Las pruebas de seguridad en SharePoint y OneDrive son fundamentales para garantizar la protección de los datos almacenados en estos entornos, ya que son vulnerables a ataques maliciosos y filtraciones de información confidencial.

La evaluación de la seguridad en estos entornos implica realizar pruebas de subida de archivos maliciosos para comprobar la efectividad de la detección de malware y verificar la configuración de los controles de compartición externa, permisos de sitio y políticas de retención, con el fin de evitar accesos no autorizados y proteger los datos sensibles.

Es importante comprobar la configuración de enlaces anónimos que puedan exponer datos confidenciales, ya que esto puede ser un punto de entrada para ataques maliciosos, y evaluar la efectividad de las medidas de seguridad implementadas para prevenir la pérdida de datos y garantizar la integridad de la información almacenada en SharePoint y OneDrive.

La realización de estas pruebas de seguridad permite identificar vulnerabilidades y debilidades en la configuración y los controles de seguridad de SharePoint y OneDrive, y tomar medidas correctivas para mitigar los riesgos y garantizar la protección de los datos almacenados en estos entornos.

La evaluación de la seguridad en SharePoint y OneDrive es un proceso continuo que requiere una revisión periódica de los controles de seguridad y la implementación de medidas para mejorar la protección de los datos, y debe ser realizada por profesionales con experiencia en seguridad de la información y conocimientos específicos de Microsoft 365.

Evaluación de Teams y flujos de trabajo colaborativos

La evaluación de Microsoft Teams y los flujos de trabajo colaborativos es una parte crucial del pentesting en entornos Microsoft 365, ya que estos canales públicos y privados, bots y conectores de terceros pueden introducir riesgos significativos si no se gestionan adecuadamente.

La integridad de los permisos de reunión y la gestión de invitados son aspectos importantes que deben ser probados para asegurarse de que solo los usuarios autorizados tengan acceso a la información y los recursos compartidos.

Además, es fundamental evaluar la protección contra enlaces maliciosos compartidos dentro de chats y conversaciones, ya que estos pueden ser un vector común de ataques cibernéticos que comprometan la seguridad de la información.

Al probar la seguridad de los flujos de trabajo colaborativos en Microsoft Teams, se pueden identificar vulnerabilidades y debilidades que podrían ser explotadas por ataques maliciosos, lo que permite tomar medidas preventivas para mitigar estos riesgos.

La evaluación de la seguridad en Microsoft Teams también implica analizar cómo se gestionan los permisos y el acceso a los recursos compartidos, así como la implementación de políticas de seguridad para prevenir el acceso no autorizado.

Al realizar pruebas específicas en Microsoft Teams, se puede garantizar que los flujos de trabajo colaborativos sean seguros y estén protegidos contra posibles amenazas, lo que es esencial para mantener la confidencialidad, integridad y disponibilidad de la información en entornos de Microsoft 365.

Integración con Azure AD y políticas de acceso condicional

La integración con Azure AD es fundamental para garantizar la seguridad en entornos Microsoft 365, ya que permite la configuración de políticas de acceso condicional y la autenticación multifactor, también conocida como MFA, que son clave para proteger los datos y las identidades de los usuarios.

Para validar que estos requisitos de seguridad se aplican correctamente a usuarios, dispositivos y ubicaciones, es importante realizar pruebas específicas que evalúen la efectividad de estas medidas de seguridad, como por ejemplo, la aplicación de políticas de acceso condicional basadas en la ubicación geográfica o el dispositivo utilizado para acceder a los recursos de la organización.

Es recomendable consultar recursos como el Benchmark de seguridad de Microsoft 365 de CIS en NEDigital, que enumera controles como MFA y acceso condicional, y que puede ser útil para validar la integración con Azure AD y garantizar que se cumplan los estándares de seguridad establecidos.

La detección de anomalías también es un aspecto importante en la integración con Azure AD, ya que permite identificar y responder a posibles amenazas de seguridad de manera oportuna, lo que puede ayudar a prevenir violaciones de datos y otros incidentes de seguridad.

En resumen, la integración con Azure AD y la implementación de políticas de acceso condicional son fundamentales para garantizar la seguridad en entornos Microsoft 365, y es importante realizar pruebas y evaluaciones regulares para asegurarse de que estos controles de seguridad estén funcionando correctamente.

Cumplimiento y auditoría de ciberseguridad en Microsoft 365

El cumplimiento y la auditoría de ciberseguridad en Microsoft 365 son aspectos fundamentales para cualquier organización que desee proteger sus activos digitales y cumplir con los marcos regulatorios relevantes, como el GDPR, NIS2 y la norma ISO 27001, que establecen estándares para la gestión de la seguridad de la información y el cumplimiento normativo en entornos digitales.

La realización de pruebas de pentesting en Microsoft 365 aporta evidencia valiosa para las auditorías de seguridad, permitiendo identificar vulnerabilidades y debilidades en el sistema, y proporciona los indicadores de seguridad necesarios para evaluar el riesgo y cumplir con las regulaciones, como se analiza en pentesting y cumplimiento normativo, donde se explica cómo el pentesting contribuye al cumplimiento de normativas como NIS2, ISO 27001 y regulaciones LATAM.

Después de cada prueba de pentesting, es importante revisar los registros de actividad, las alertas de Defender y los resultados de la evaluación de riesgos para asegurarse de que se han abordado todas las vulnerabilidades identificadas y se han implementado las medidas de seguridad necesarias.

La combinación de pentesting y auditoría de seguridad en Microsoft 365 ofrece una visión completa del estado de seguridad de la organización y permite tomar medidas proactivas para prevenir ataques cibernéticos y proteger la información confidencial, cumpliendo así con los marcos regulatorios y normas de seguridad establecidos.

Ventajas de contratar a nuestra firma para el pentesting en Microsoft 365

Nuestra firma se posiciona como el proveedor líder en pentesting en entornos Microsoft 365, gracias a nuestra amplia experiencia en este campo y nuestras certificaciones en Azure, lo que nos permite ofrecer una metodología basada en OWASP adaptada a las necesidades específicas de nuestros clientes.

La entrega de reportes accionables es una de las ventajas clave de contratar nuestros servicios, ya que nuestros informes detallados proporcionan a los clientes la información necesaria para abordar y remediar las vulnerabilidades detectadas de manera efectiva.

Además, nuestra capacidad para ejecutar pruebas sin interrumpir la productividad es fundamental para minimizar el impacto en las operaciones diarias de la empresa, lo que nos permite trabajar de manera colaborativa con nuestros clientes sin afectar su flujo de trabajo.

Nuestro acompañamiento continuo es otro factor clave, ya que nos comprometemos a trabajar estrechamente con nuestros clientes para remediar las vulnerabilidades detectadas y asegurarnos de que su entorno Microsoft 365 sea seguro y protegido.

La confianza y la satisfacción de nuestros clientes son nuestra prioridad, por lo que nos esforzamos por ofrecer un servicio personalizado y de alta calidad que se adapte a las necesidades específicas de cada empresa.

Nuestra metodología basada en OWASP nos permite garantizar que nuestros clientes reciban un pentesting exhaustivo y eficaz, que cubra todos los aspectos de la seguridad en Microsoft 365.

Gracias a nuestra experiencia y certificaciones, podemos ofrecer una amplia gama de servicios de pentesting en Microsoft 365, desde pruebas de seguridad en Exchange Online y SharePoint hasta evaluaciones de Teams y flujos de trabajo colaborativos.

En resumen, contratar a nuestra firma para el pentesting en Microsoft 365 ofrece numerosas ventajas, desde la entrega de reportes accionables hasta el acompañamiento continuo y la capacidad de ejecutar pruebas sin interrumpir la productividad.